Modernisation TechNova

Durcissement AD & Architecture Zero Trust

Contexte et Objectifs

Dans le cadre d'une réponse à appel d'offres pour TechNova, une PME internationale de 650 collaborateurs, notre équipe (simulant une ESN nommée Intégris) a été chargée de concevoir la refonte complète et sécurisée de leur infrastructure IT.

Pour prouver la viabilité de notre solution, nous avons réalisé un PoC (Proof of Concept) intensif de 10 heures couvrant la refonte réseau, la virtualisation, la sauvegarde résiliente et la cybersécurité globale de l'entreprise.

Mon Rôle : L'Identité au centre de la sécurité

Au sein de ce projet global, j'ai pris la responsabilité de la partie la plus critique : l'Active Directory. L'objectif était de déployer une infrastructure robuste "Secure by Design" :

- Déploiement Haute Disponibilité : Mise en place de 3 Contrôleurs de Domaine (DC) synchronisés et sécurisés.

- Ségrégation des privilèges : Application stricte du Tiering Model de Microsoft pour cloisonner les accès administratifs.

- Poste d'Administration Sécurisé : Implémentation d'un PAW (Privileged Access Workstation) dédié à l'administration des niveaux critiques.

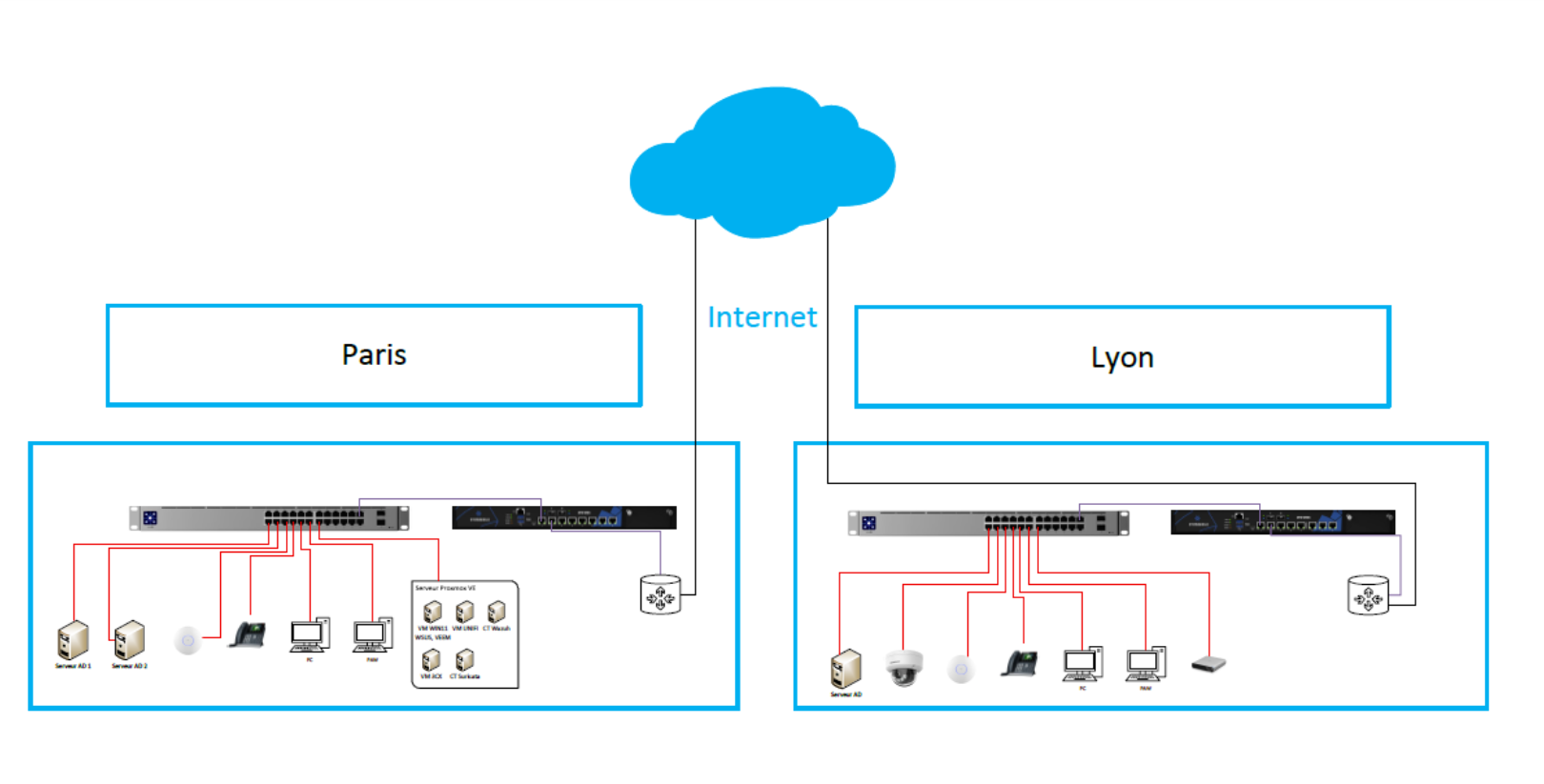

Architecture du POC

Le Défi Technique : La GPO "Fantôme"

Le durcissement extrême d'un Active Directory (Harden AD) demande une précision chirurgicale. Lors de l'application des stratégies de groupe (GPO) pour sécuriser l'environnement, une règle stricte m'a subitement déconnecté des postes de la paillaisse, bloquant l'accès au lab.

La solution : J'ai dû analyser les logs en mode hors ligne, isoler la GPO responsable (liée au durcissement des protocoles d'authentification) et ajuster les exceptions finement. Cet exercice de troubleshooting sous la pression du chronomètre du PoC a permis de maintenir l'opérabilité sans sacrifier la sécurité.

Résultats de l'Audit de Sécurité

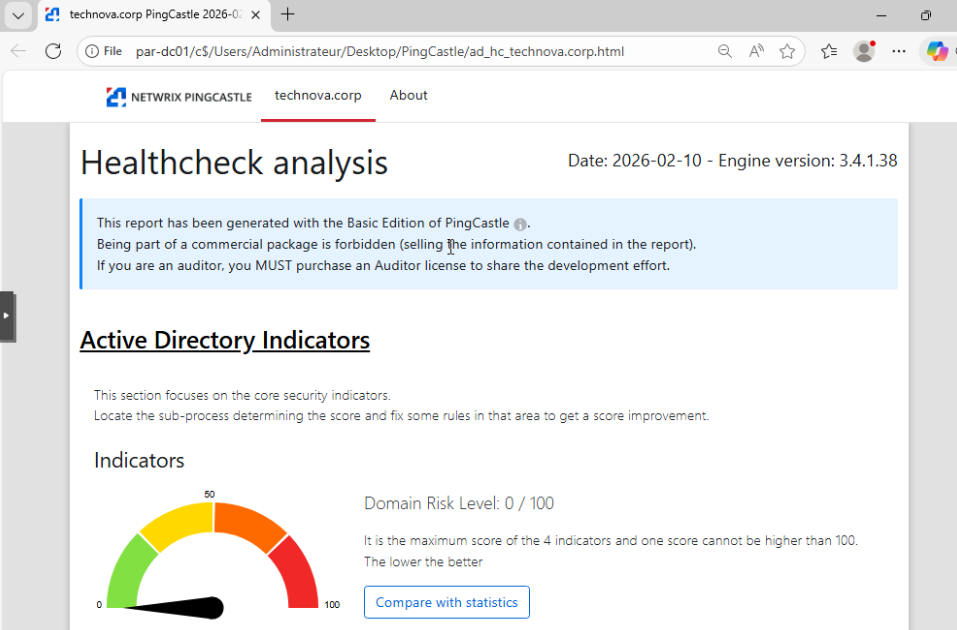

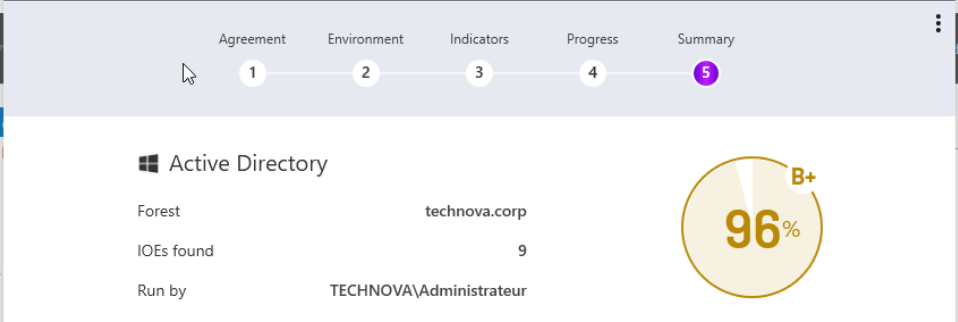

Pour valider la robustesse de notre implémentation à la fin du PoC, nous avons soumis l'Active Directory à deux des outils d'audit les plus exigeants du marché :

Score PingCastle : 0 (Aucune anomalie critique)

Score Purple Knight : 96% sur l'identité

* Note technique : Il est important de souligner qu'atteindre le score théorique de 100% est techniquement impossible dans le contexte d'un déploiement récent (PoC / Lab). Les 4% de pénalités restantes sur le rapport Purple Knight correspondent exclusivement à des alertes liées à la "fraîcheur" de l'installation (historique de rotation des mots de passe, âge des comptes) et non à des défauts de configuration.